Ως εναλλακτικό σύστημα επικοινωνίας κατά την καταστροφή,Ιδιωτικά δίκτυα LTEυιοθετήστε διαφορετικές πολιτικές ασφαλείας σε πολλαπλά επίπεδα για να αποτρέψετε παράνομους χρήστες από την πρόσβαση ή την κλοπή δεδομένων και για την προστασία της ασφάλειας της σηματοδότησης των χρηστών και των επιχειρηματικών δεδομένων.

Φυσική στρώση

●Υιοθετήστε αποκλειστικές ζώνες συχνοτήτων για να απομονώσετε φυσικά την πρόσβαση σε εξοπλισμό με ζώνη συχνοτήτων χωρίς άδεια.

●Οι χρήστες χρησιμοποιούνIWAVE τακτική λύση lteκινητά τηλέφωνα και κάρτες UIM για την αποτροπή παράνομης πρόσβασης σε συσκευές.

Επίπεδο δικτύου

●Ο αλγόριθμος Milenage και οι παράμετροι ελέγχου ταυτότητας πέντε πλειάδων χρησιμοποιούνται για την επίτευξη αμφίδρομου ελέγχου ταυτότητας μεταξύ του UE και του δικτύου.

Όταν ένα τερματικό αποκτά πρόσβαση στο δίκτυο, το δίκτυο θα ελέγξει την ταυτότητα του τερματικού για να αποτρέψει την πρόσβαση παράνομων χρηστών.Ταυτόχρονα, το τερματικό θα πιστοποιήσει επίσης την ταυτότητα του δικτύου για να αποτρέψει την πρόσβαση στο δίκτυο phishing.

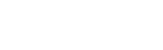

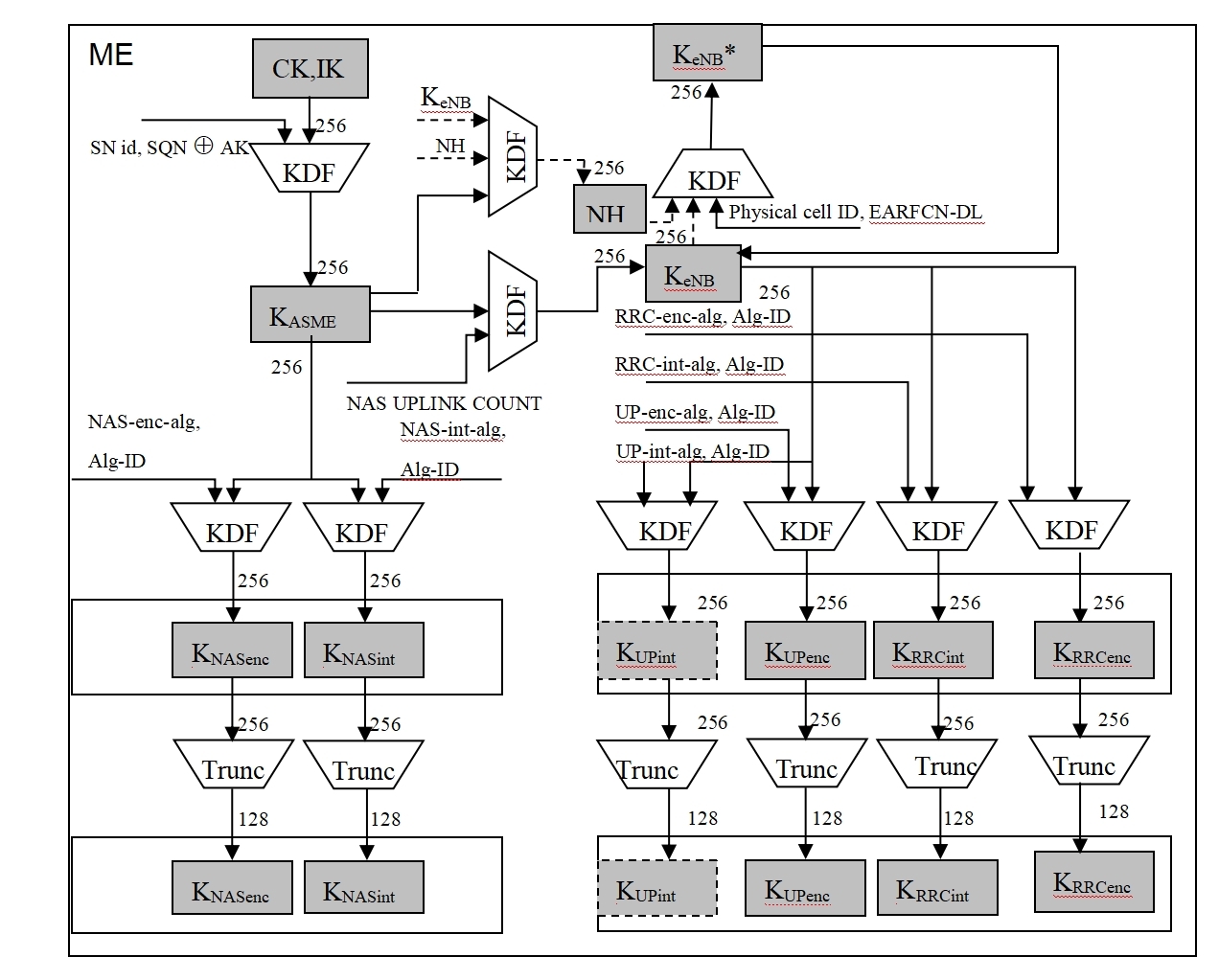

Εικόνα 1: Αλγόριθμος δημιουργίας κλειδιού

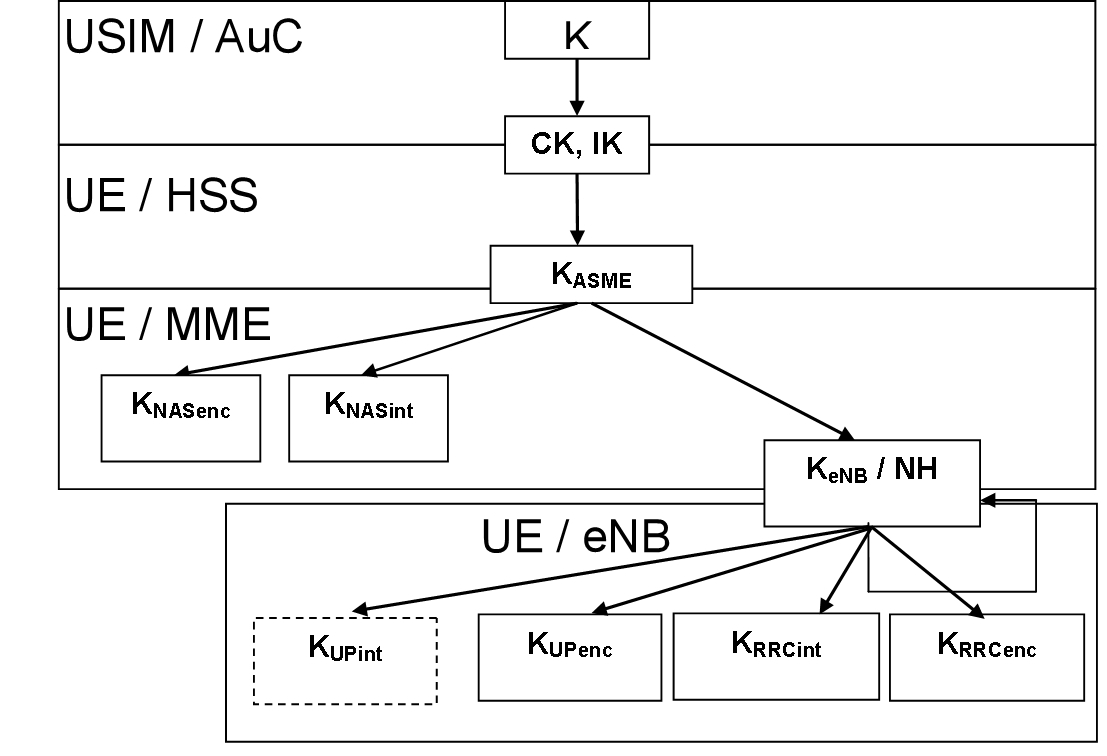

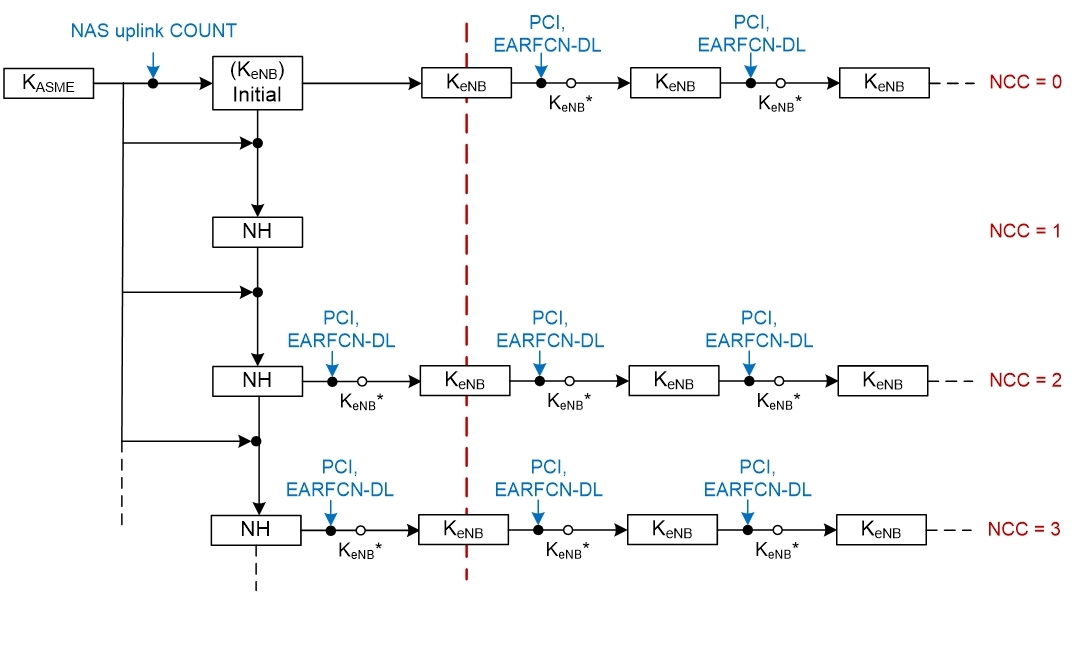

Εικόνα 2: Εξαρτήσεις παραμέτρων ελέγχου ταυτότητας

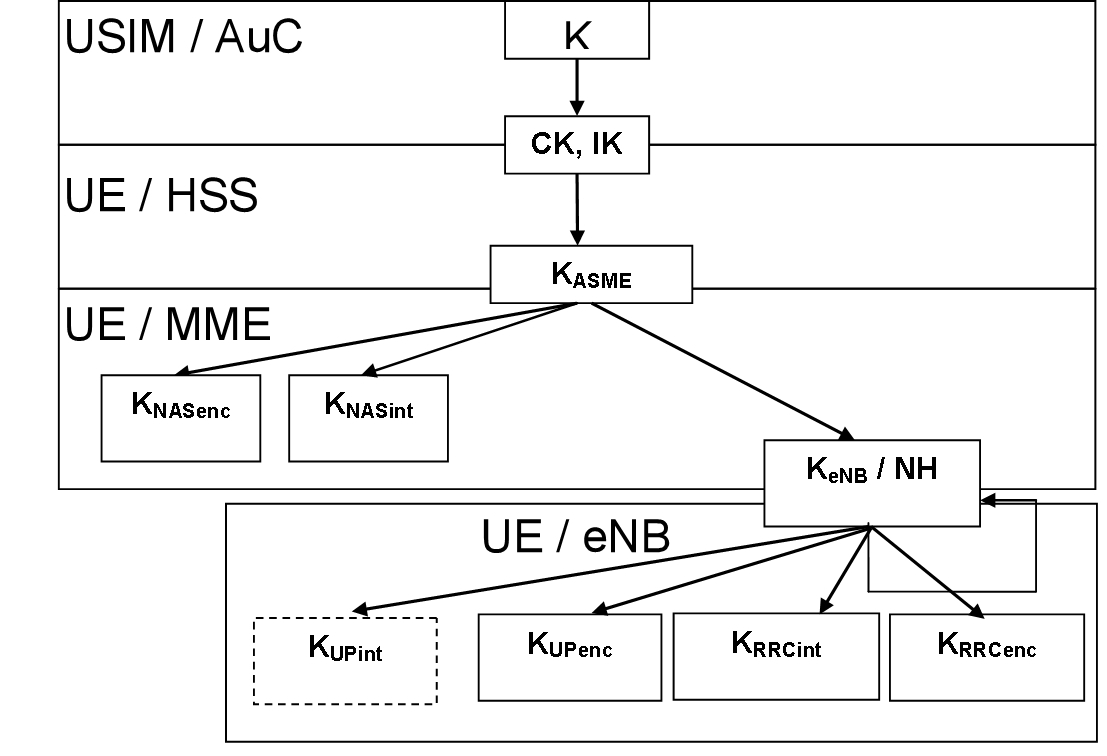

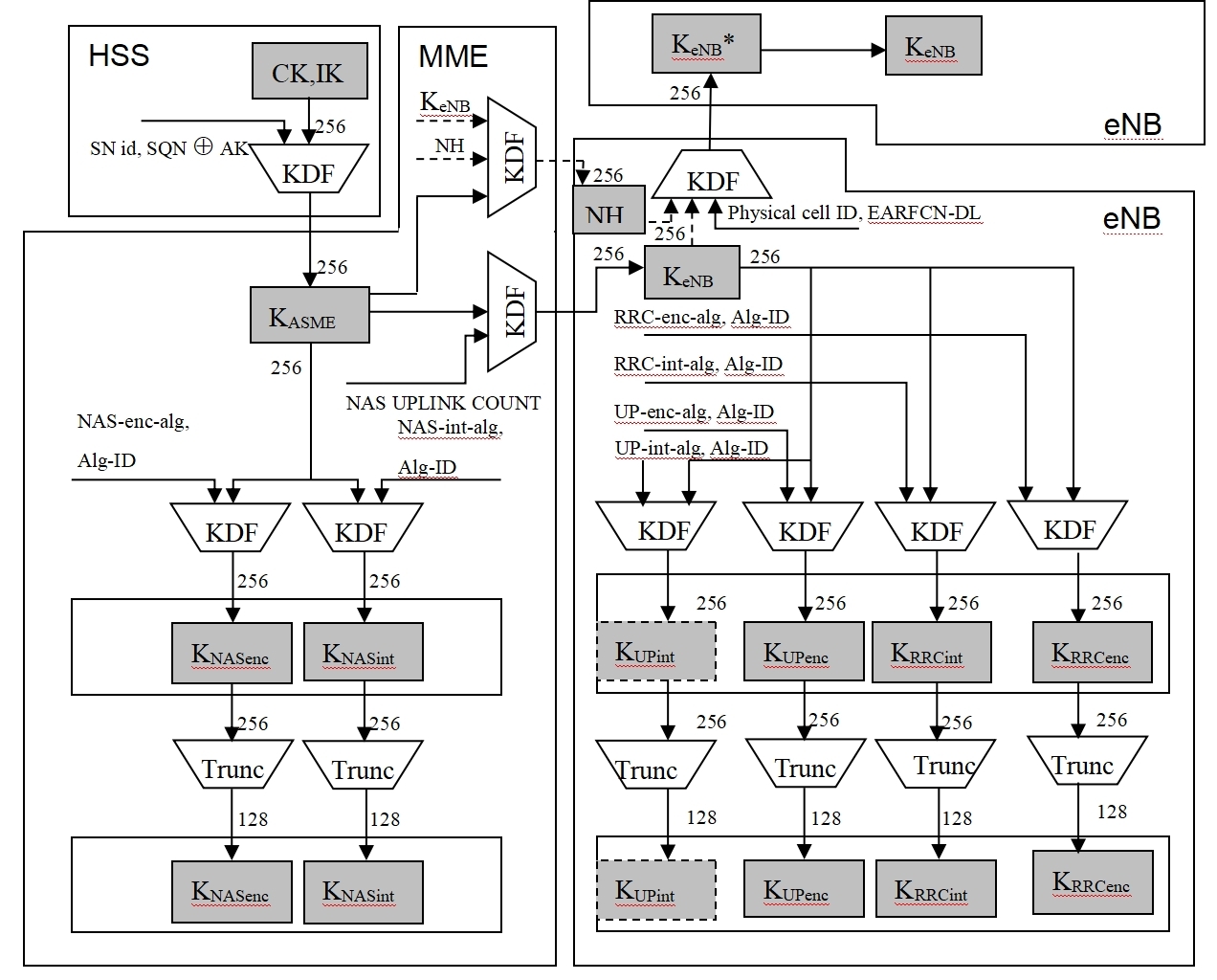

●Τα μηνύματα σηματοδότησης διεπαφής αέρα υποστηρίζουν προστασία ακεραιότητας και κρυπτογράφηση, και τα δεδομένα του χρήστη υποστηρίζουν επίσης κρυπτογράφηση.Ο αλγόριθμος προστασίας ακεραιότητας και κρυπτογράφησης χρησιμοποιεί κλειδί μήκους 128 bit και έχει υψηλή ισχύ ασφαλείας.Το παρακάτω σχήμα 3 δείχνει τη διαδικασία δημιουργίας παραμέτρων που σχετίζονται με τον έλεγχο ταυτότητας, στην οποία το HSS και το MME είναι και οι δύο εσωτερικές λειτουργικές μονάδες του τακτικού δικτύου lte.

Εικόνα 3: Διαδικασία δημιουργίας παραμέτρων ελέγχου ταυτότητας ιδιωτικού δικτύου

Εικόνα 4: Διαδικασία δημιουργίας παραμέτρων ελέγχου ταυτότητας τερματικού

●Οταν οΑσύρματο τερματικό δεδομένων 4g lteπεριαγωγή, εναλλαγή ή εκ νέου πρόσβαση μεταξύ των eNodeB, μπορεί να χρησιμοποιήσει τον μηχανισμό επανάκρισης ταυτότητας για εκ νέου έλεγχο ταυτότητας και ενημέρωση κλειδιών για να διασφαλίσει την ασφάλεια κατά την πρόσβαση από κινητά.

Εικόνα 5: Χειρισμός κλειδιού κατά την εναλλαγή

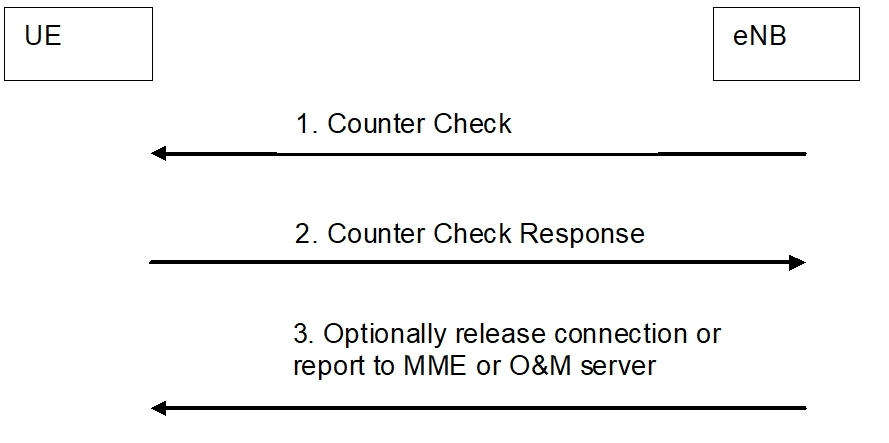

Εικόνα 6: Περιοδικός έλεγχος ταυτότητας τερματικών από eNB

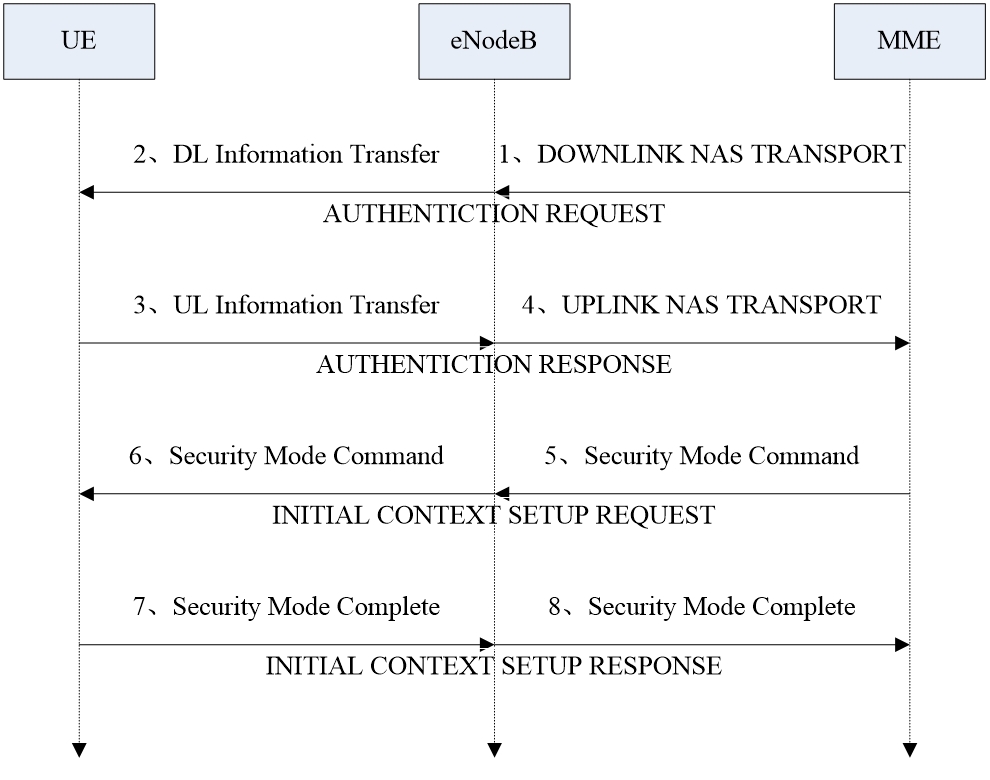

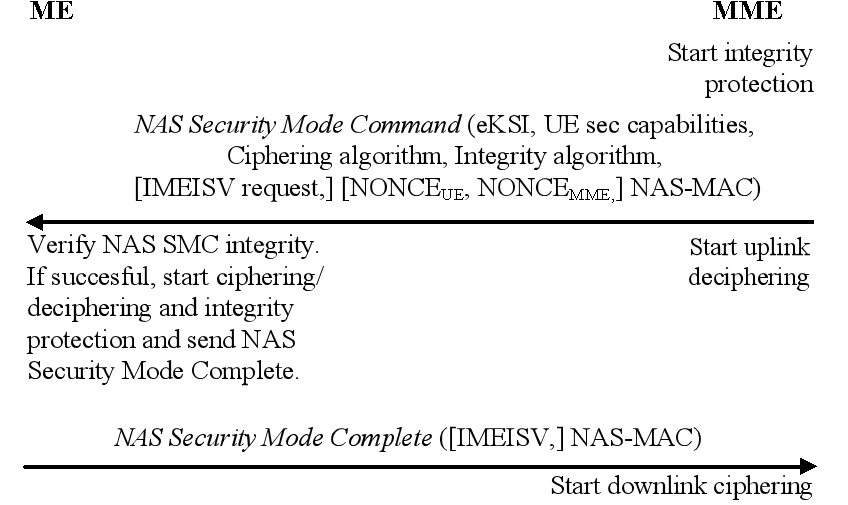

●Διαδικασία σηματοδότησης ελέγχου ταυτότητας

Απαιτείται έλεγχος ταυτότητας όταν ο UE ξεκινά μια κλήση, καλείται και καταχωρείται.Η κρυπτογράφηση/προστασία ακεραιότητας μπορεί επίσης να πραγματοποιηθεί μετά την ολοκλήρωση του ελέγχου ταυτότητας.Το UE υπολογίζει RES (παράμετροι απόκρισης ελέγχου ταυτότητας στην κάρτα SIM), CK (κλειδί κρυπτογράφησης) και IK (κλειδί προστασίας ακεραιότητας) με βάση το RAND που αποστέλλεται από το ιδιωτικό δίκτυο LTE και εγγράφει τα νέα CK και IK στην κάρτα SIM.και στείλτε τις ΑΠΕ πίσω στο ιδιωτικό δίκτυο LTE.Εάν το ιδιωτικό δίκτυο LTE κρίνει ότι το RES είναι σωστό, η διαδικασία ελέγχου ταυτότητας τερματίζεται.Μετά από επιτυχή έλεγχο ταυτότητας, το ιδιωτικό δίκτυο LTE αποφασίζει εάν θα εκτελέσει τη διαδικασία ελέγχου ασφαλείας.Εάν ναι, ενεργοποιείται από το ιδιωτικό δίκτυο LTE και η προστασία κρυπτογράφησης/ακεραιότητας υλοποιείται από το eNodeB.

Εικόνα 7: Διαδικασία σηματοδότησης ελέγχου ταυτότητας

Εικόνα 8: Διαδικασία σηματοδότησης ασφαλούς λειτουργίας

Επίπεδο Εφαρμογής

●Όταν οι χρήστες έχουν πρόσβαση, ο έλεγχος ταυτότητας ασφαλείας εφαρμόζεται στο επίπεδο εφαρμογής για την αποτροπή της παράνομης πρόσβασης χρηστών.

●Τα δεδομένα χρήστη μπορούν να χρησιμοποιήσουν τον μηχανισμό IPSEC για να διασφαλίσουν την ασφάλεια των δεδομένων χρήστη.

●Όταν ανακαλυφθεί ένα πρόβλημα κατά την εφαρμογή, ο χρήστης με το πρόβλημα μπορεί να αναγκαστεί να βγει εκτός σύνδεσης προγραμματίζοντας λειτουργίες όπως η αναγκαστική αποσύνδεση και η εξ αποστάσεως θανάτωση.

Ασφάλεια δικτύου

●Το επιχειρηματικό σύστημα ιδιωτικού δικτύου μπορεί να συνδεθεί στο εξωτερικό δίκτυο μέσω εξοπλισμού τείχους προστασίας για να διασφαλίσει ότι το ιδιωτικό δίκτυο προστατεύεται από εξωτερικές επιθέσεις.Ταυτόχρονα, η εσωτερική τοπολογία του δικτύου θωρακίζεται και κρύβεται για να αποτραπεί η έκθεση του δικτύου και να διατηρηθεί η ασφάλεια του δικτύου.

Ώρα δημοσίευσης: Απρ-25-2024