როგორც ალტერნატიული საკომუნიკაციო სისტემა კატასტროფის დროს,LTE კერძო ქსელებიდაამყარონ უსაფრთხოების სხვადასხვა პოლიტიკა მრავალ დონეზე, რათა თავიდან აიცილონ უკანონო მომხმარებლების მიერ მონაცემების წვდომა ან მოპარვა, და დაიცვას მომხმარებლის სიგნალიზაციისა და ბიზნეს მონაცემების უსაფრთხოება.

ფიზიკური ფენა

●მიიღეთ გამოყოფილი სიხშირის დიაპაზონები, რათა ფიზიკურად იზოლირებული იყოს მოწყობილობების წვდომა არალიცენზირებული სიხშირის დიაპაზონით.

●მომხმარებლები იყენებენIWAVE ტაქტიკური lte გადაწყვეტამობილური ტელეფონები და UIM ბარათები მოწყობილობების უკანონო წვდომის თავიდან ასაცილებლად.

ქსელის ფენა

●Milenage ალგორითმი და ხუთჯერადი ავთენტიფიკაციის პარამეტრები გამოიყენება UE-სა და ქსელს შორის ორმხრივი ავთენტიფიკაციის მისაღწევად.

როდესაც ტერმინალი შედის ქსელში, ქსელი მოახდენს ტერმინალის ავთენტიფიკაციას, რათა თავიდან აიცილოს უკანონო მომხმარებლების წვდომა.ამავდროულად, ტერმინალი ასევე მოახდენს ქსელის ავთენტიფიკაციას, რათა თავიდან აიცილოს წვდომა ფიშინგის ქსელში.

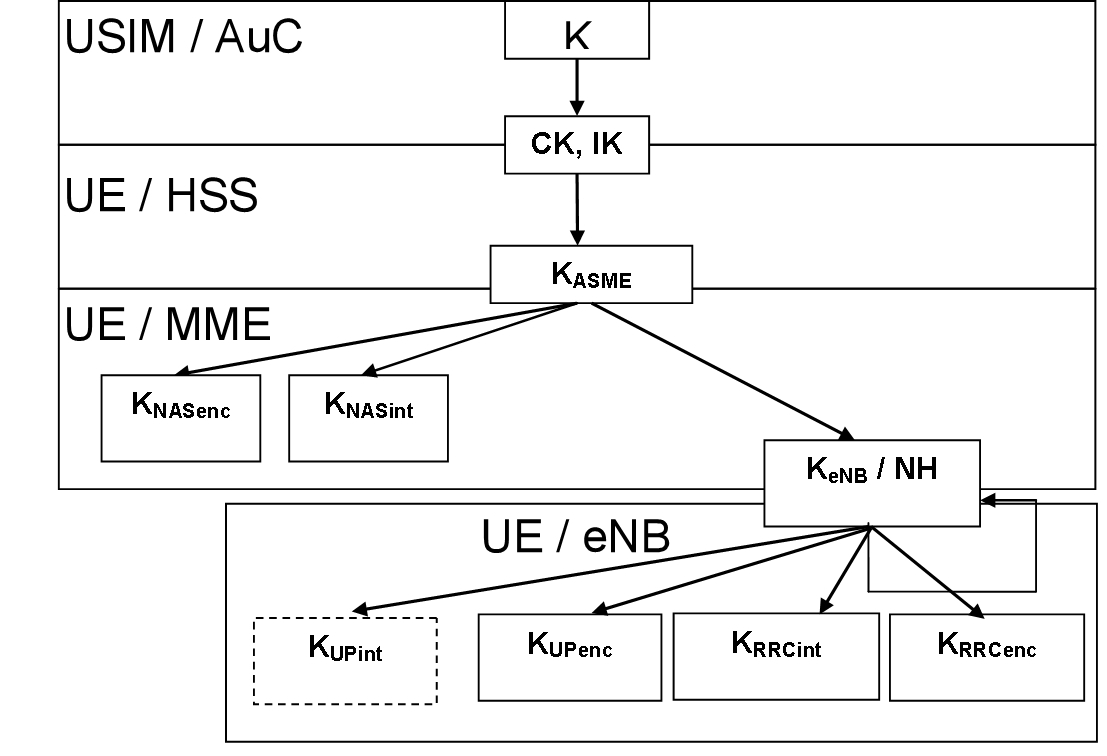

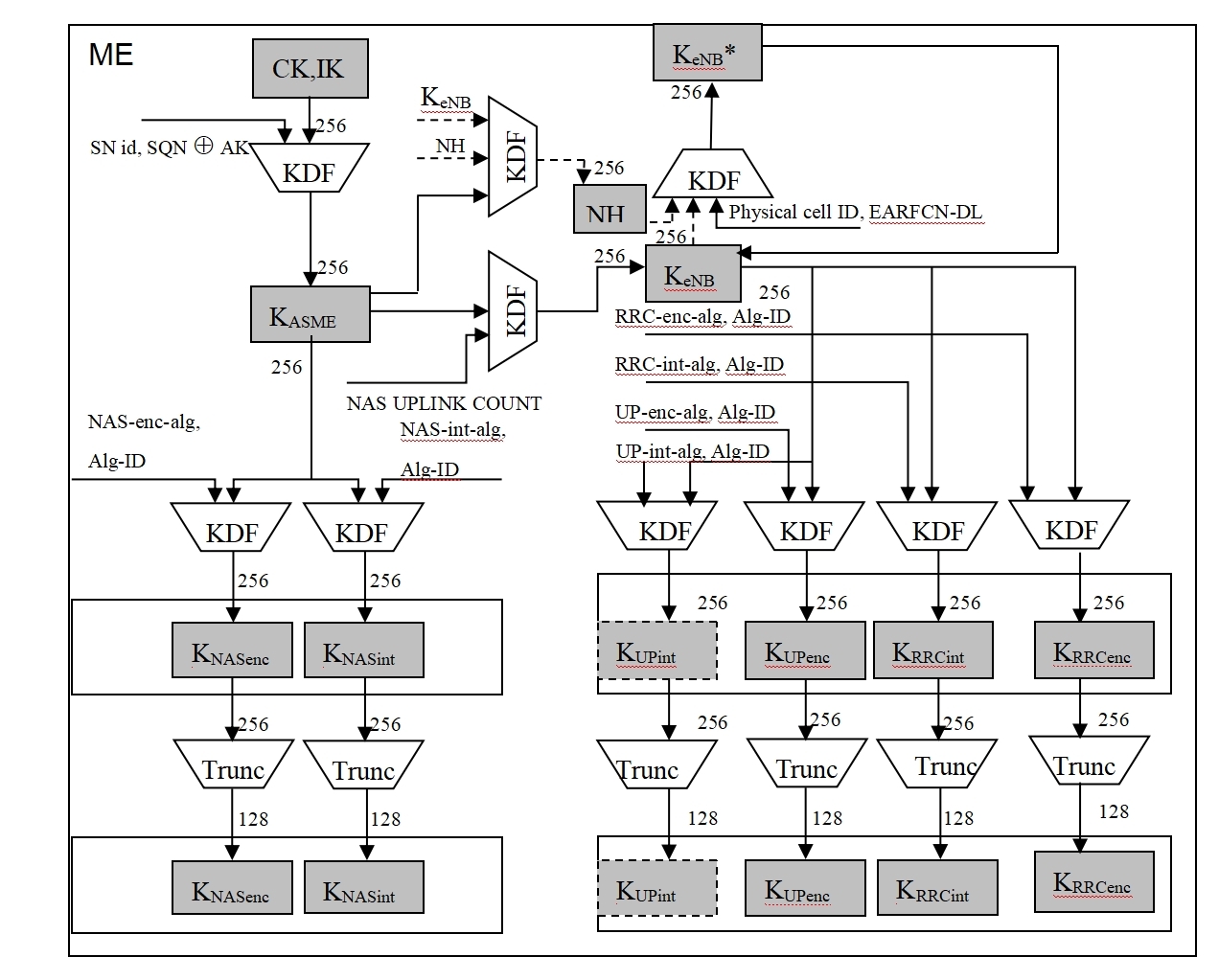

სურათი 1: გასაღების გენერირების ალგორითმი

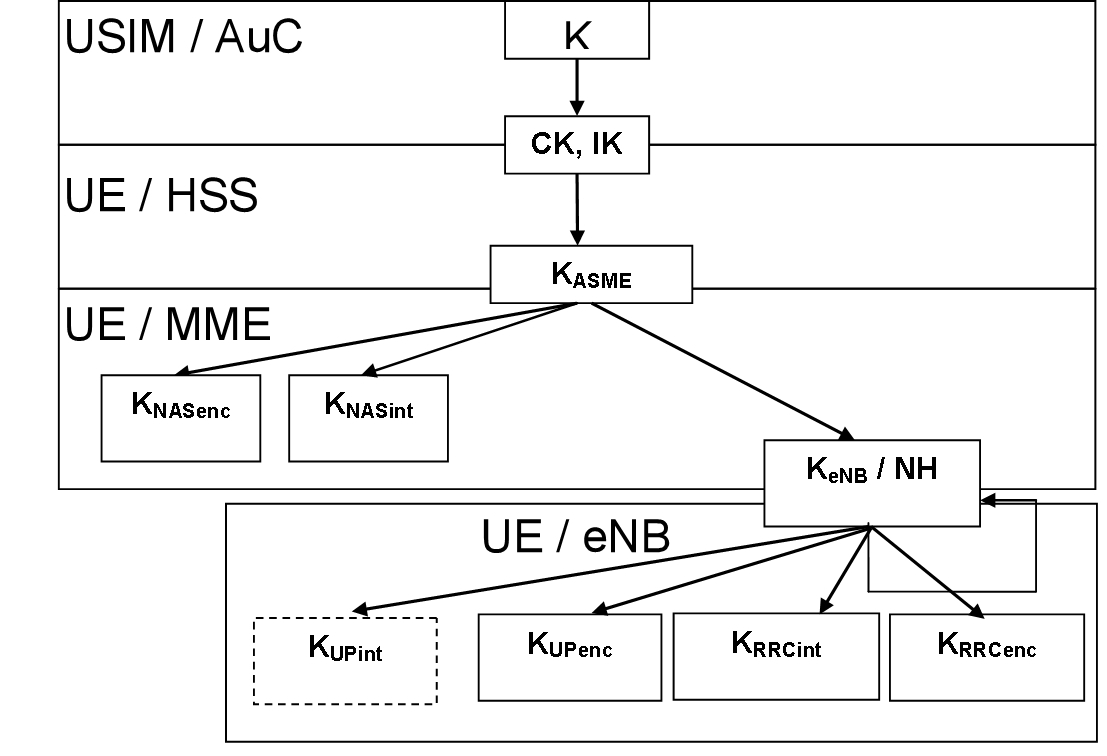

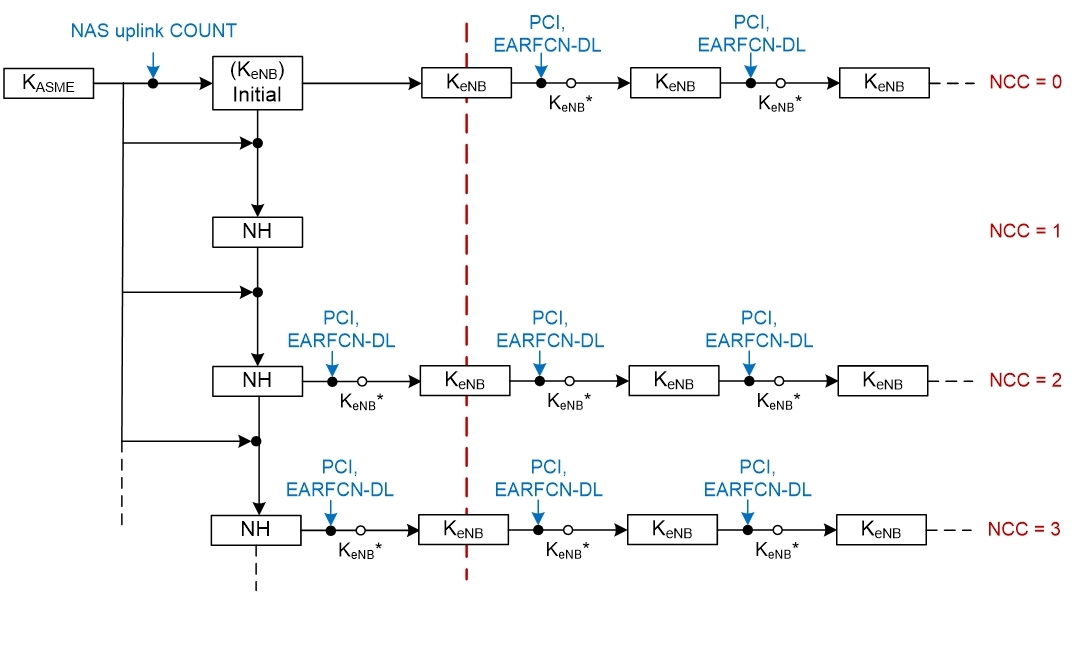

სურათი 2: ავთენტიფიკაციის პარამეტრების დამოკიდებულება

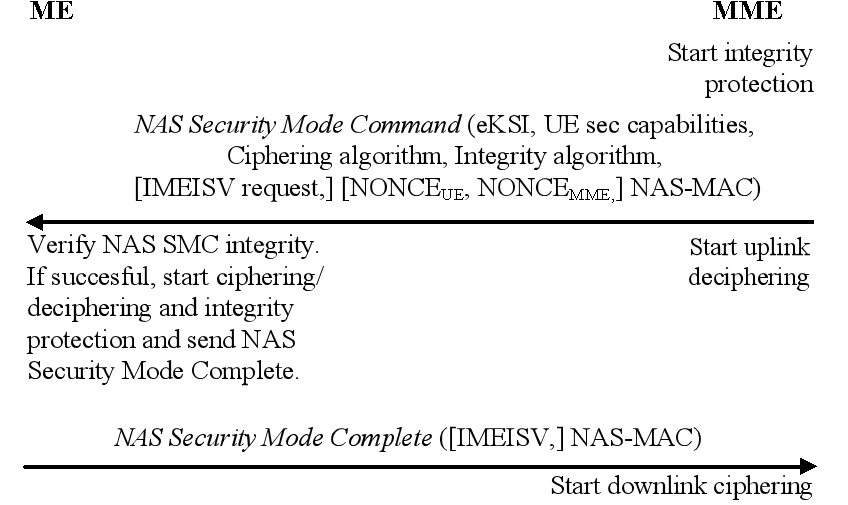

●საჰაერო ინტერფეისის სასიგნალო შეტყობინებები მხარს უჭერს მთლიანობის დაცვას და დაშიფვრას, ხოლო მომხმარებლის მონაცემები ასევე მხარს უჭერს დაშიფვრას.მთლიანობისა და დაშიფვრის დაცვის ალგორითმი იყენებს 128-ბიტიან კლავიშს და აქვს უსაფრთხოების მაღალი სიძლიერე.ქვემოთ მოყვანილი სურათი 3 გვიჩვენებს ავთენტიფიკაციასთან დაკავშირებული პარამეტრების გენერირების პროცესს, რომელშიც HSS და MME ორივე ტაქტიკური lte ქსელის შიდა ფუნქციური მოდულია.

სურათი 3: კერძო ქსელის ავთენტიფიკაციის პარამეტრების გენერირების პროცესი

სურათი 4: ტერმინალის ავთენტიფიკაციის პარამეტრების გენერირების პროცესი

●Როდესაც4g lte უკაბელო მონაცემთა ტერმინალიგადადის, გადართავს ან ხელახლა წვდება eNodeB-ებს შორის, მას შეუძლია გამოიყენოს ხელახალი ავთენტიფიკაციის მექანიზმი გასაღებების ხელახლა ავტორიზაციისა და განახლებისთვის, რათა უზრუნველყოს უსაფრთხოება მობილური წვდომის დროს.

სურათი 5: გასაღების დამუშავება გადართვისას

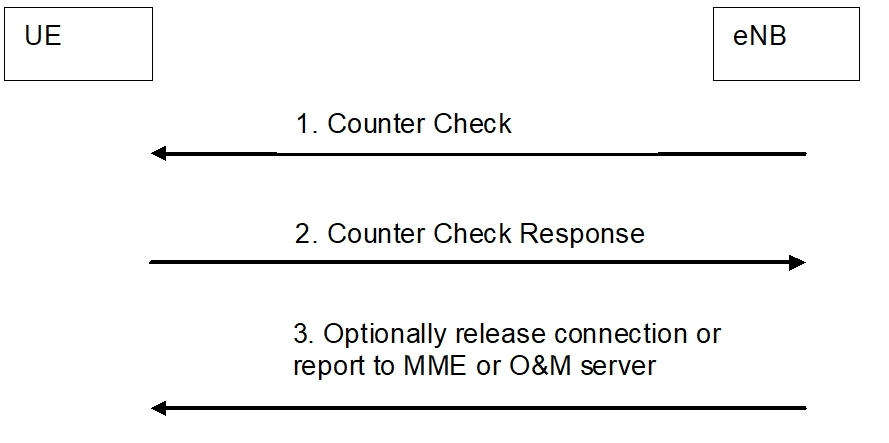

სურათი 6: ტერმინალების პერიოდული ავთენტიფიკაცია eNB-ით

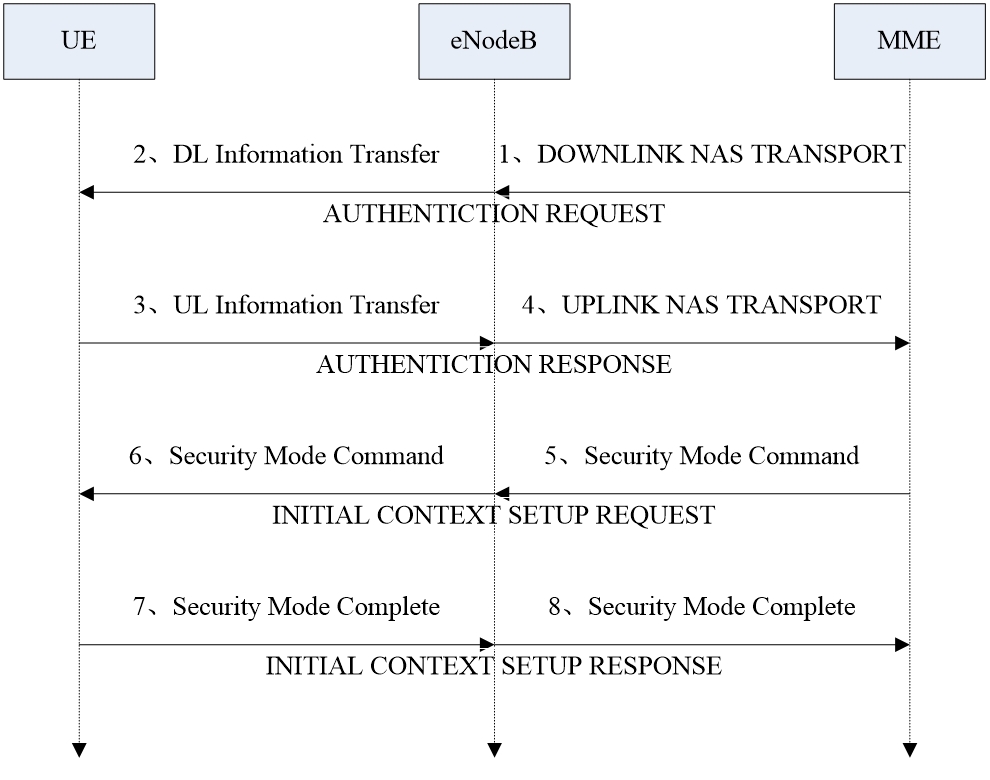

●ავთენტიფიკაციის სიგნალიზაციის პროცესი

ავთენტიფიკაცია საჭიროა, როდესაც UE იწყებს ზარს, გამოიძახება და დარეგისტრირდება.დაშიფვრა/მთლიანობის დაცვა ასევე შეიძლება განხორციელდეს ავტორიზაციის დასრულების შემდეგ.UE ითვლის RES (ავთენტიფიკაციის პასუხის პარამეტრებს SIM ბარათში), CK (დაშიფვრის გასაღები) და IK (ინტეგრაციის დაცვის გასაღები) LTE კერძო ქსელის მიერ გაგზავნილი RAND-ის საფუძველზე და წერს ახალ CK-ს და IK-ს SIM ბარათში.და გააგზავნეთ RES უკან LTE კერძო ქსელში.თუ LTE კერძო ქსელი თვლის, რომ RES სწორია, ავტორიზაციის პროცესი მთავრდება.წარმატებული ავთენტიფიკაციის შემდეგ, LTE კერძო ქსელი წყვეტს, განახორციელოს თუ არა უსაფრთხოების კონტროლის პროცესი.თუ კი, ის ამოქმედდება LTE კერძო ქსელით და დაშიფვრა/მთლიანობის დაცვა ხორციელდება eNodeB-ის მიერ.

სურათი 7: ავთენტიფიკაციის სიგნალიზაციის პროცესი

სურათი 8: უსაფრთხო რეჟიმის სიგნალიზაციის პროცესი

განაცხადის ფენა

●მომხმარებლების წვდომისას, უსაფრთხოების ავთენტიფიკაცია ხორციელდება აპლიკაციის ფენაზე, რათა თავიდან იქნას აცილებული მომხმარებლის უკანონო წვდომა.

●მომხმარებლის მონაცემებს შეუძლიათ გამოიყენონ IPSEC მექანიზმი მომხმარებლის მონაცემების უსაფრთხოების უზრუნველსაყოფად.

●როდესაც პრობლემა აღმოჩენილია აპლიკაციის დროს, პრობლემური მომხმარებელი შეიძლება აიძულოს ხაზგარეშე გასვლას ისეთი ოპერაციების დაგეგმვით, როგორიცაა იძულებითი გათიშვა და დისტანციური მკვლელობა.

ქსელის უსაფრთხოება

●კერძო ქსელის ბიზნეს სისტემას შეუძლია გარე ქსელთან დაკავშირება firewall-ის აღჭურვილობის მეშვეობით, რათა უზრუნველყოს კერძო ქსელი დაცული გარე შეტევებისგან.ამავდროულად, ქსელის შიდა ტოპოლოგია დაცული და დამალულია, რათა თავიდან აიცილოს ქსელის ექსპოზიცია და შეინარჩუნოს ქსელის უსაფრთხოება.

გამოქვეყნების დრო: აპრ-25-2024