Sebagai alternatif sistem komunikasi pada saat terjadi bencana,Jaringan pribadi LTEmengadopsi kebijakan keamanan yang berbeda di berbagai tingkat untuk mencegah pengguna ilegal mengakses atau mencuri data, dan untuk melindungi keamanan sinyal pengguna dan data bisnis.

Lapisan fisik

●Mengadopsi pita frekuensi khusus untuk mengisolasi secara fisik akses peralatan dengan pita frekuensi tidak berlisensi.

●Pengguna menggunakanSolusi LTE taktis IWAVEponsel dan kartu UIM untuk mencegah akses perangkat ilegal.

Lapisan Jaringan

●Algoritma Milenage dan parameter otentikasi lima tupel digunakan untuk mencapai otentikasi dua arah antara UE dan jaringan.

Ketika terminal mengakses jaringan, jaringan akan mengautentikasi terminal untuk mencegah akses pengguna ilegal.Pada saat yang sama, terminal juga akan mengautentikasi jaringan untuk mencegah akses ke jaringan phishing.

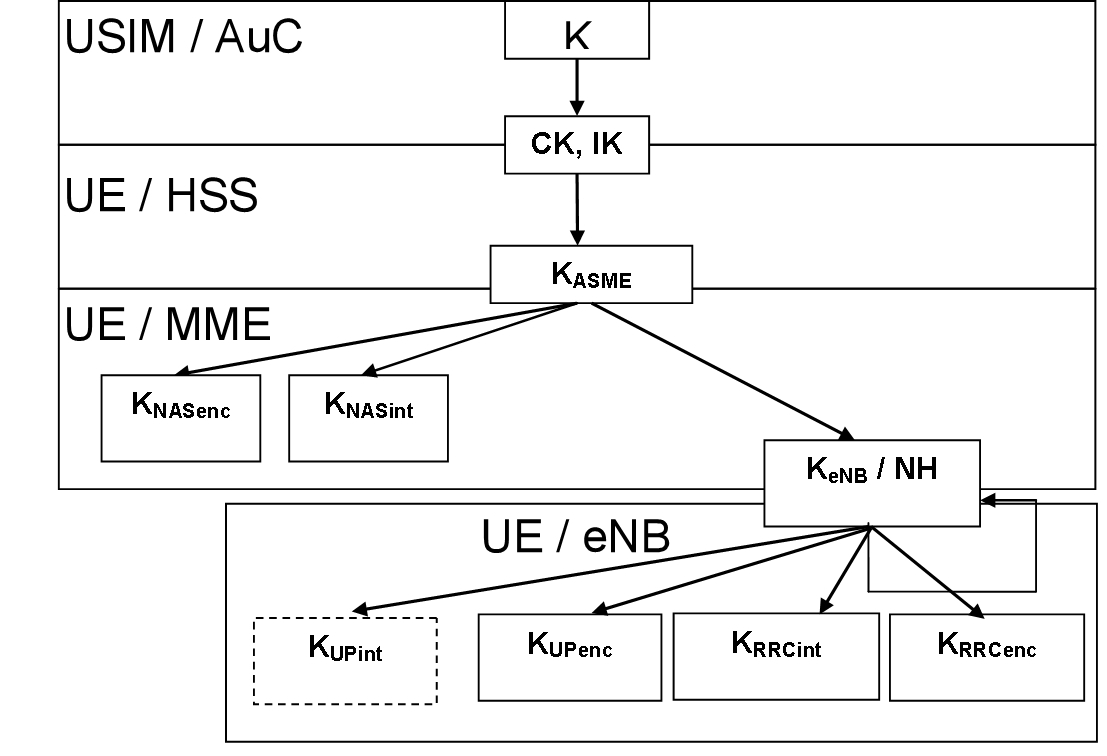

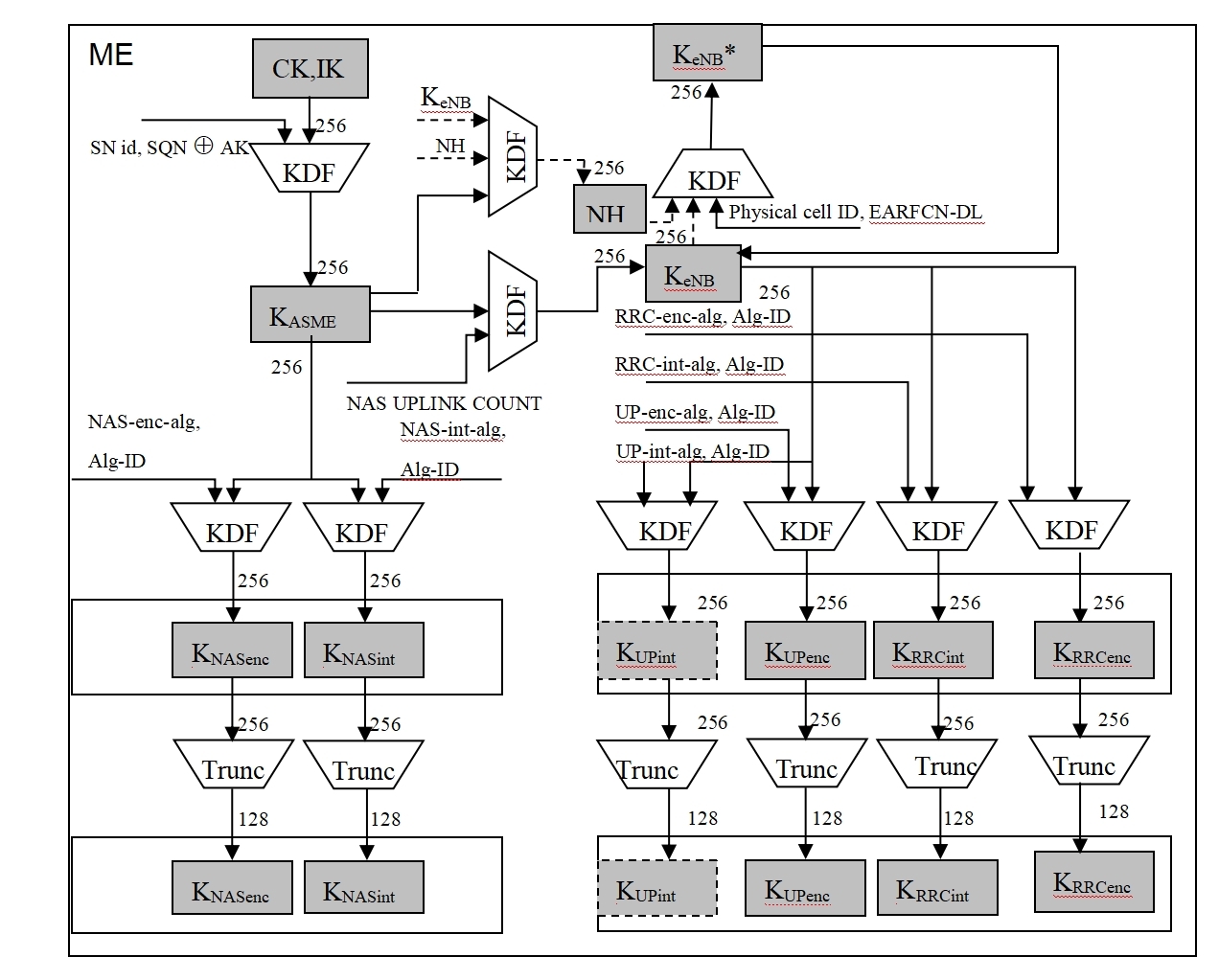

Gambar 1: Algoritma Pembangkitan Kunci

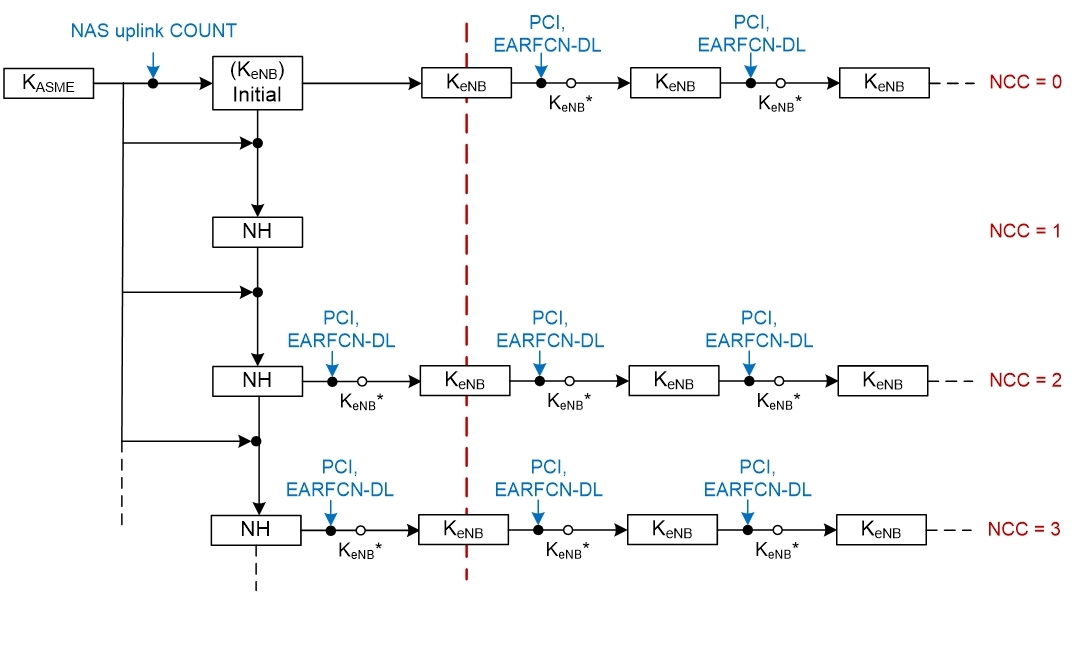

Gambar 2: Ketergantungan parameter otentikasi

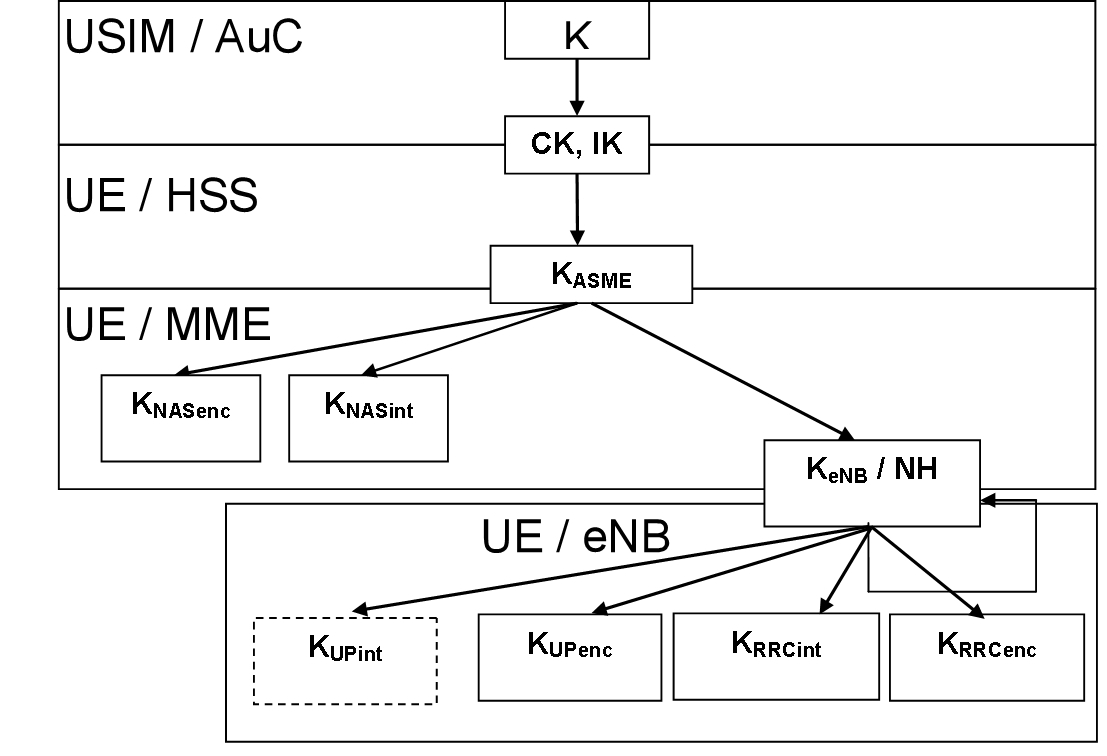

●Pesan sinyal antarmuka udara mendukung perlindungan integritas dan enkripsi, dan data pengguna juga mendukung enkripsi.Algoritma perlindungan integritas dan enkripsi menggunakan kunci dengan panjang 128-bit dan memiliki kekuatan keamanan yang tinggi.Gambar 3 di bawah ini menunjukkan proses pembuatan parameter terkait otentikasi, di mana HSS dan MME merupakan modul fungsional internal jaringan LTE taktis.

Gambar 3: Proses pembuatan parameter otentikasi jaringan pribadi

Gambar 4: Proses pembuatan parameter otentikasi terminal

●KetikaTerminal data nirkabel 4g ltemenjelajah, beralih, atau mengakses ulang antar eNodeB, ia dapat menggunakan mekanisme autentikasi ulang untuk mengautentikasi ulang dan memperbarui kunci guna memastikan keamanan selama akses seluler.

Gambar 5: Penanganan kunci saat berpindah

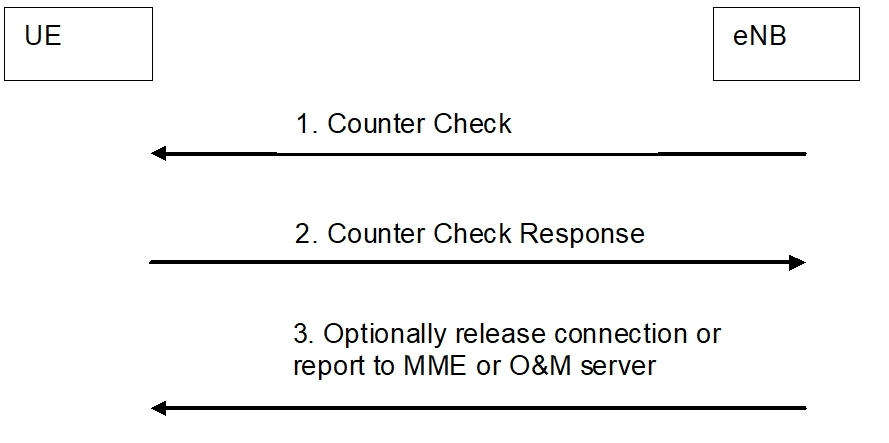

Gambar 6: Otentikasi terminal secara berkala oleh eNB

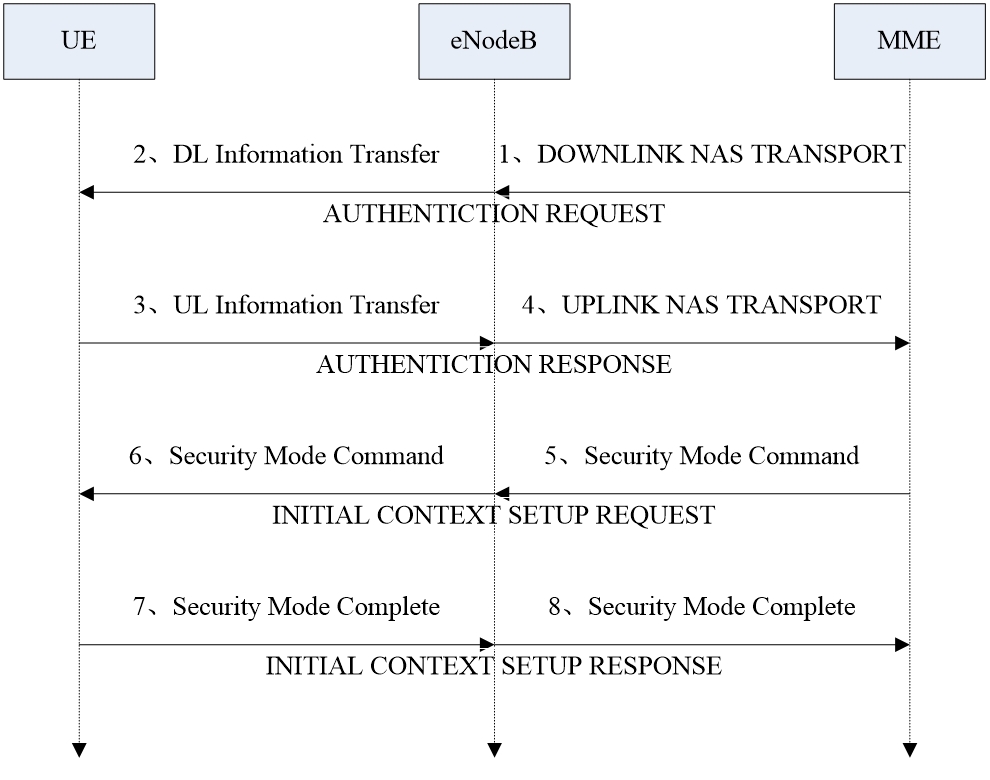

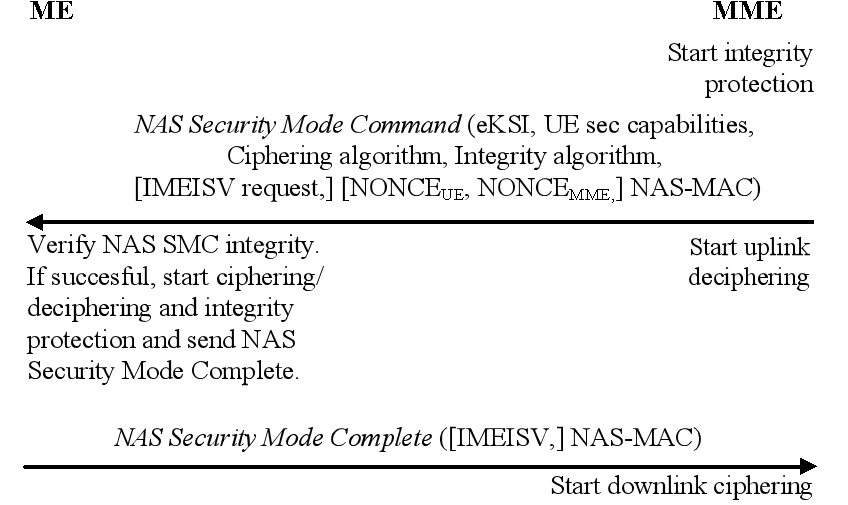

●Proses pemberian sinyal otentikasi

Otentikasi diperlukan ketika UE memulai panggilan, dipanggil, dan mendaftar.Enkripsi/perlindungan integritas juga dapat dilakukan setelah otentikasi selesai.UE menghitung RES (parameter respons otentikasi dalam kartu SIM), CK (kunci enkripsi) dan IK (kunci perlindungan integritas) berdasarkan RAND yang dikirim oleh jaringan pribadi LTE, dan menulis CK dan IK baru ke dalam kartu SIM.dan mengirim RES kembali ke jaringan pribadi LTE.Jika jaringan pribadi LTE menganggap RES benar, proses otentikasi berakhir.Setelah otentikasi berhasil, jaringan pribadi LTE memutuskan apakah akan menjalankan proses kontrol keamanan.Jika ya, hal ini dipicu oleh jaringan pribadi LTE, dan enkripsi/perlindungan integritas diterapkan oleh eNodeB.

Gambar 7: Proses pemberian sinyal otentikasi

Gambar 8: Proses pensinyalan mode aman

Lapisan Aplikasi

●Saat pengguna mengakses, otentikasi keamanan diterapkan pada lapisan aplikasi untuk mencegah akses pengguna ilegal.

●Data pengguna dapat menggunakan mekanisme IPSEC untuk menjamin keamanan data pengguna.

●Ketika masalah ditemukan selama aplikasi, pengguna dengan masalah tersebut dapat dipaksa untuk offline dengan menjadwalkan operasi seperti pemutusan paksa dan penghentian jarak jauh.

Keamanan jaringan

●Sistem bisnis jaringan pribadi dapat terhubung ke jaringan eksternal melalui peralatan firewall untuk memastikan bahwa jaringan pribadi terlindungi dari serangan eksternal.Pada saat yang sama, topologi internal jaringan dilindungi dan disembunyikan untuk mencegah paparan jaringan dan menjaga keamanan jaringan.

Waktu posting: 25 April-2024