Velut alia ratio communicationis in calamitate;LTE privata networksvarias rationes securitatis capere in multiplicibus gradibus vetandis ne accessu vel furto data usores liceret, et securitatem de usuario signo ac negotiis datam tuendam.

Corporalis Layer

●Accipe dedicatas frequentia vincula corporaliter segregare accessum armorum cum cohorte frequentia licentiae.

●Users utiIWAVE imperatoriae lte solutiontelephoniis gestabilibus et UIM pecto ne accessus fabrica turpis.

Network Layer

●Milenage algorithmus et quinque-tuple parametri authenticas adhibentur ad authenticas duos modos consequendos inter UE et ornatum.

Cum accessiones terminales retis sunt, reticulum authenticum dat terminalem ne utentes illegales ab accessu.Eodem tempore, terminatio etiam retis authenticas dat ne accessus ad hamatae retis.

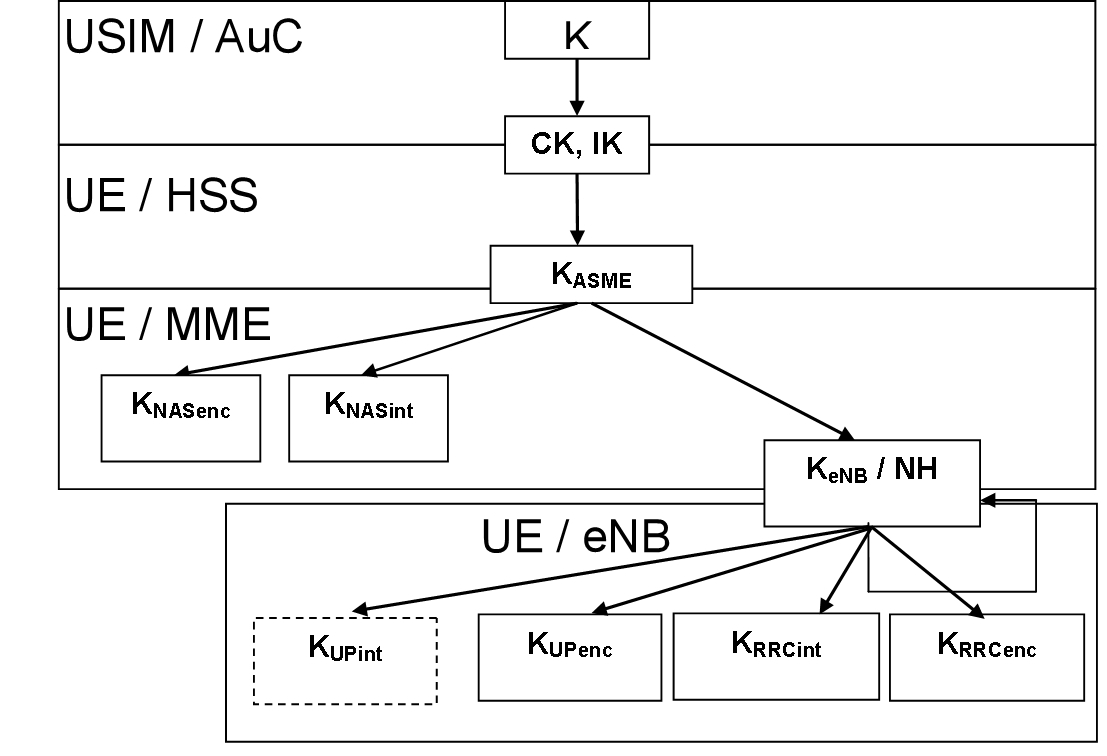

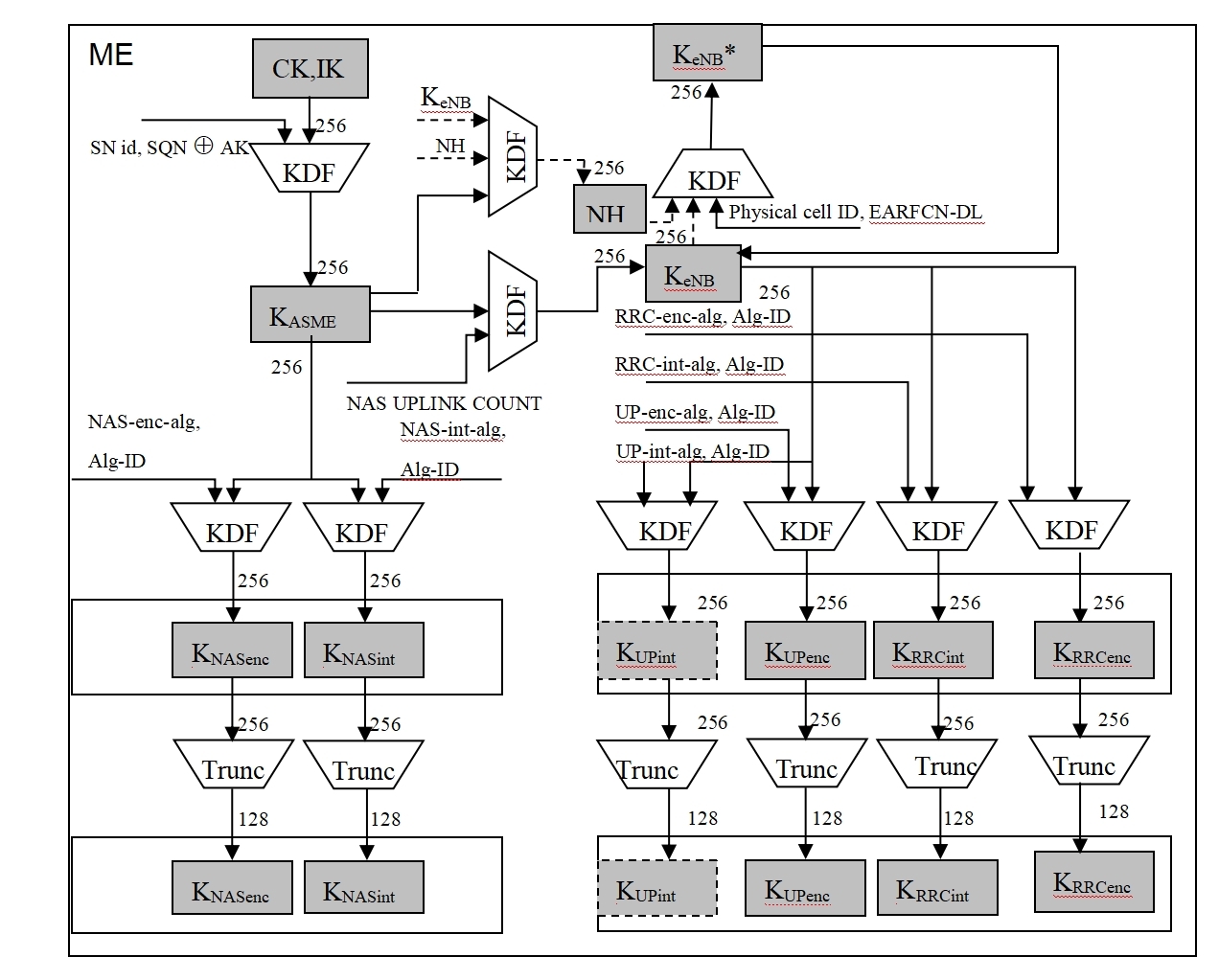

Figure 1: Key Generation Algorithmus

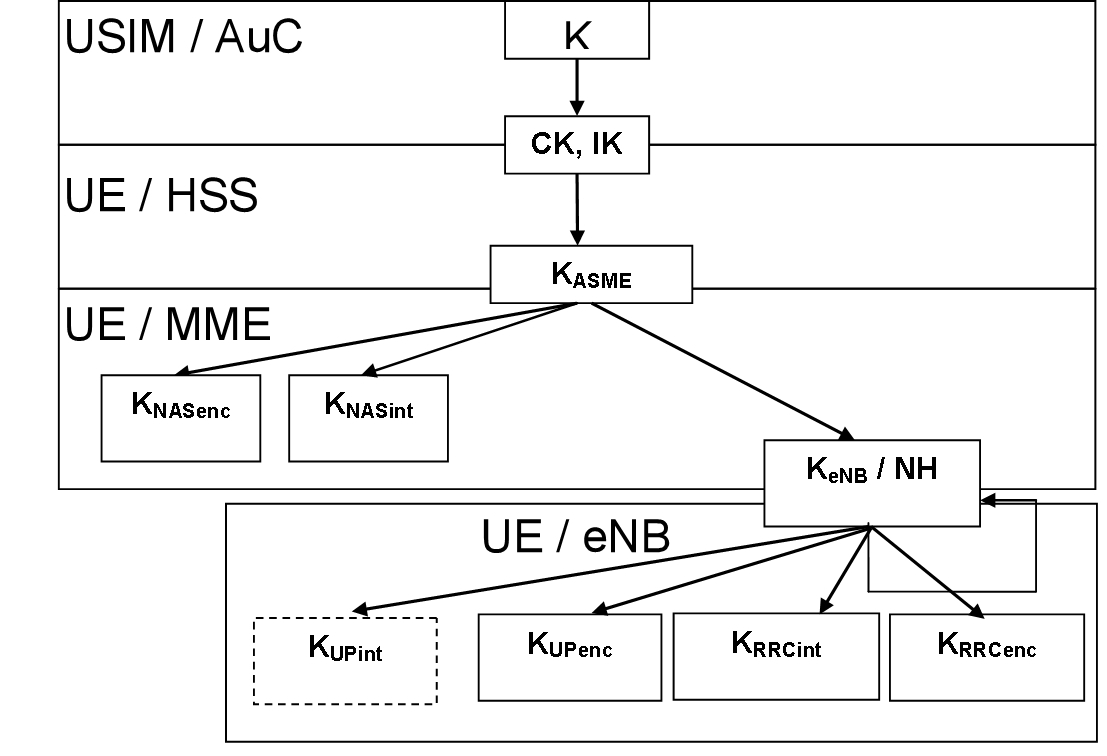

Figura II: Dependentiae authenticas parametri

●Aeris interfacies significat nuntios significativam tutelam et encryptionem integritatem sustinent, et notitia utentis etiam encryptionem sustinet.Simplicitas et encryption tutelae algorithmus utitur ad 128 frenum longitudinis clavem et magnae securitatis vires habet.Infra Figura 3 ostendit processum generationis parametri authenticationis relatas, in quibus HSS et MME sunt moduli functionis interni artis militaris.

Figura III, processus generationis privatae network authenticas parametri

Figure IV: Generatio processus terminalis authenticas parametri

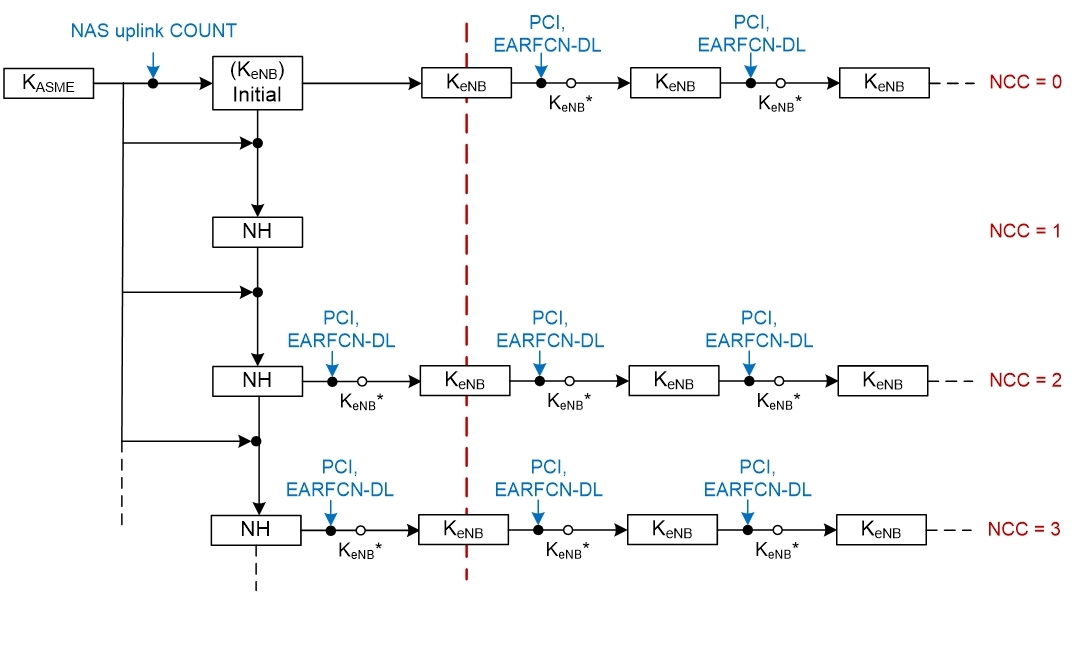

●Cum autem4g lte wireless data terminalisvagatur, permutat vel re- accessiones inter eNodeBs, uti potest mechanismo renovato ad authenticas et renovationes clavium ut securitatem in accessu mobile obtineant.

Figure V, Key tractantem cum commutatione

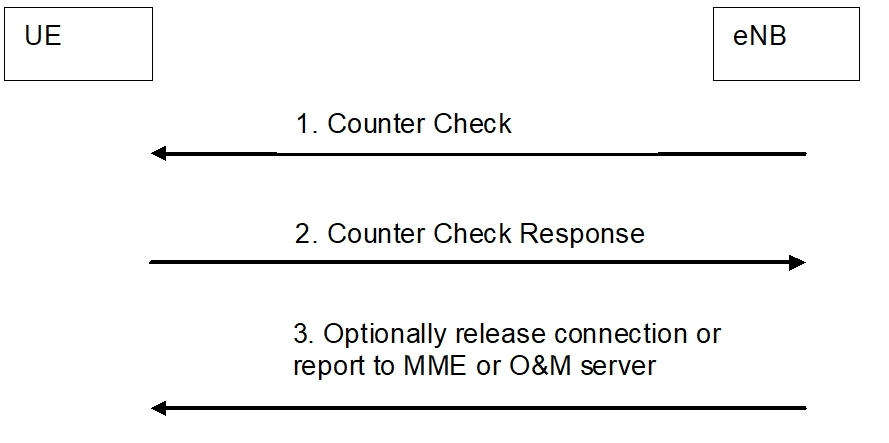

Figure 6: periodica authenticas terminales ab ENB

●Signum processus authenticas

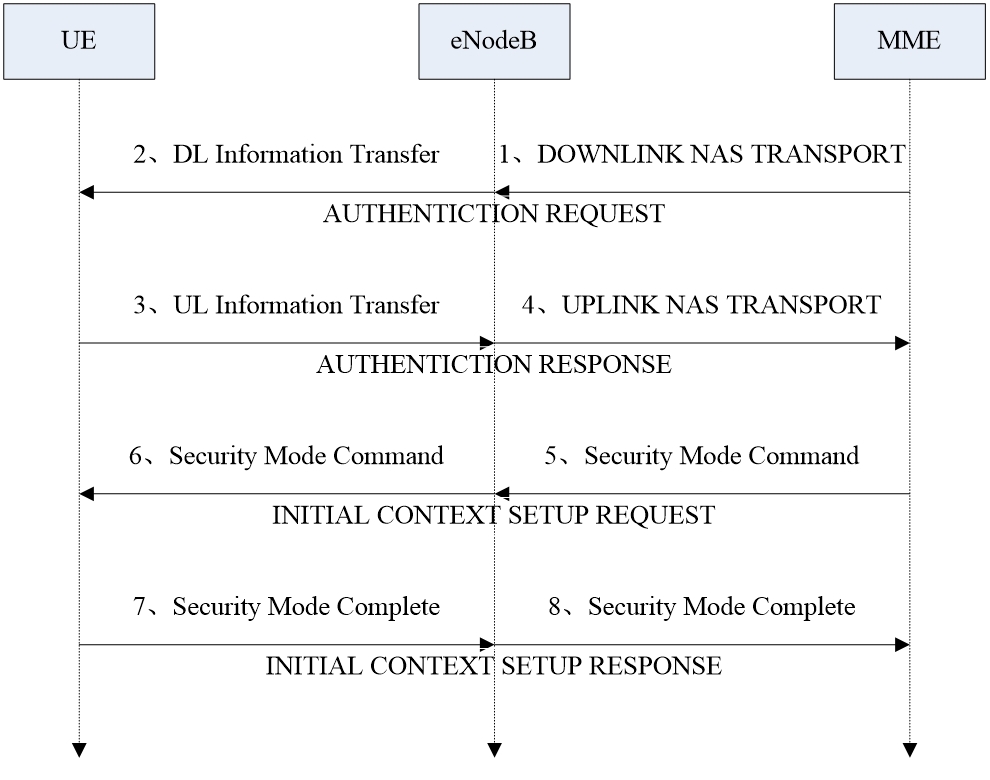

Authenticatio requiritur cum vocationem UE inchoat, vocatur et registra.Encryption/integritas tutelae etiam perfici potest, postquam authenticas perficitur.UE computat RES (ad authenticam responsionem parametri in Sim card), CK (clavem encryption) et IK (clavem tutelae integritatis) fundatam in RAND missum a retis privatis LTE, et novum CK et IK in card SIMP scribit.ac res ad LTE retis privatis remittit.Si LTE retis privatis considerat RES rectam esse, processus authenticas terminatur.Post felix authenticas, LTE retis privatis iudicat num processum imperium securitatis exsequi.Si sic, LTE retis privatis utitur, et encryption/integritas tutela per eNodeB impletur.

Figura VII: Signum processus authenticas

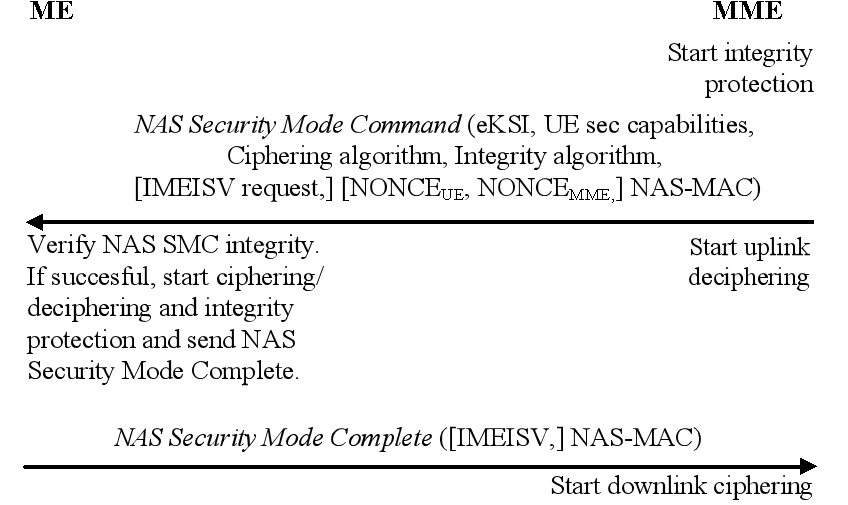

Figure VIII: Tutus modus significat processum

Applicationem Stratum

●Cum utentes aditus, securitatem authenticas ad effectum deduci potest ad schedulam applicationem ne accessum usoris inlicitum.

●Usoris notitia IPSEC mechanismum uti potest ad securitatem notitia usoris curandam.

●Cum quaestio in applicatione deprehensa est, usor cum problematis offline compelli potest per operationes scheduling sicut coactus disiunctio et remotis occisio.

Securitatis Network

●Negotiationis retis privatae systema cum retis extraneis per firewall apparatu coniungere possunt ut retis privatis ab oppugnationibus externis muniantur.Eodem tempore, topologia interna retiacula tuta est et occulta, ne rete rete detectio et securitas retiacula serventur.

Post tempus: Apr-25-2024