災害時の代替通信システムとして、LTEプライベートネットワークさまざまなセキュリティ ポリシーを複数のレベルで採用して、違法なユーザーによるデータへのアクセスやデータの盗難を防ぎ、ユーザーのシグナリングとビジネス データのセキュリティを保護します。

物理層

●専用の周波数帯域を採用し、ライセンスのない周波数帯域による機器のアクセスを物理的に隔離します。

●ユーザーが使用するIWAVE タクティカル LTE ソリューション携帯電話やUIMカードなどの機器への不正アクセスを防止します。

ネットワーク層

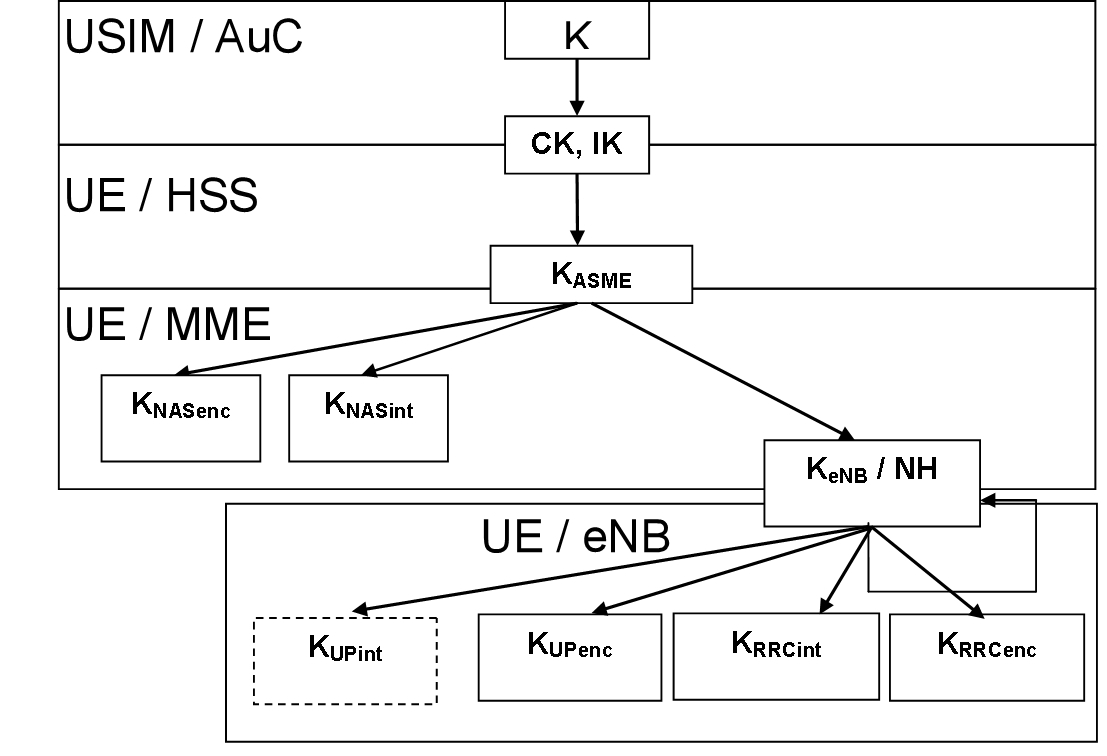

●Milenage アルゴリズムと 5 タプルの認証パラメータは、UE とネットワーク間の双方向認証を実現するために使用されます。

端末がネットワークにアクセスすると、ネットワークは端末を認証し、不正なユーザーによるアクセスを防ぎます。同時に端末はフィッシングネットワークへのアクセスを防ぐためにネットワークの認証も行います。

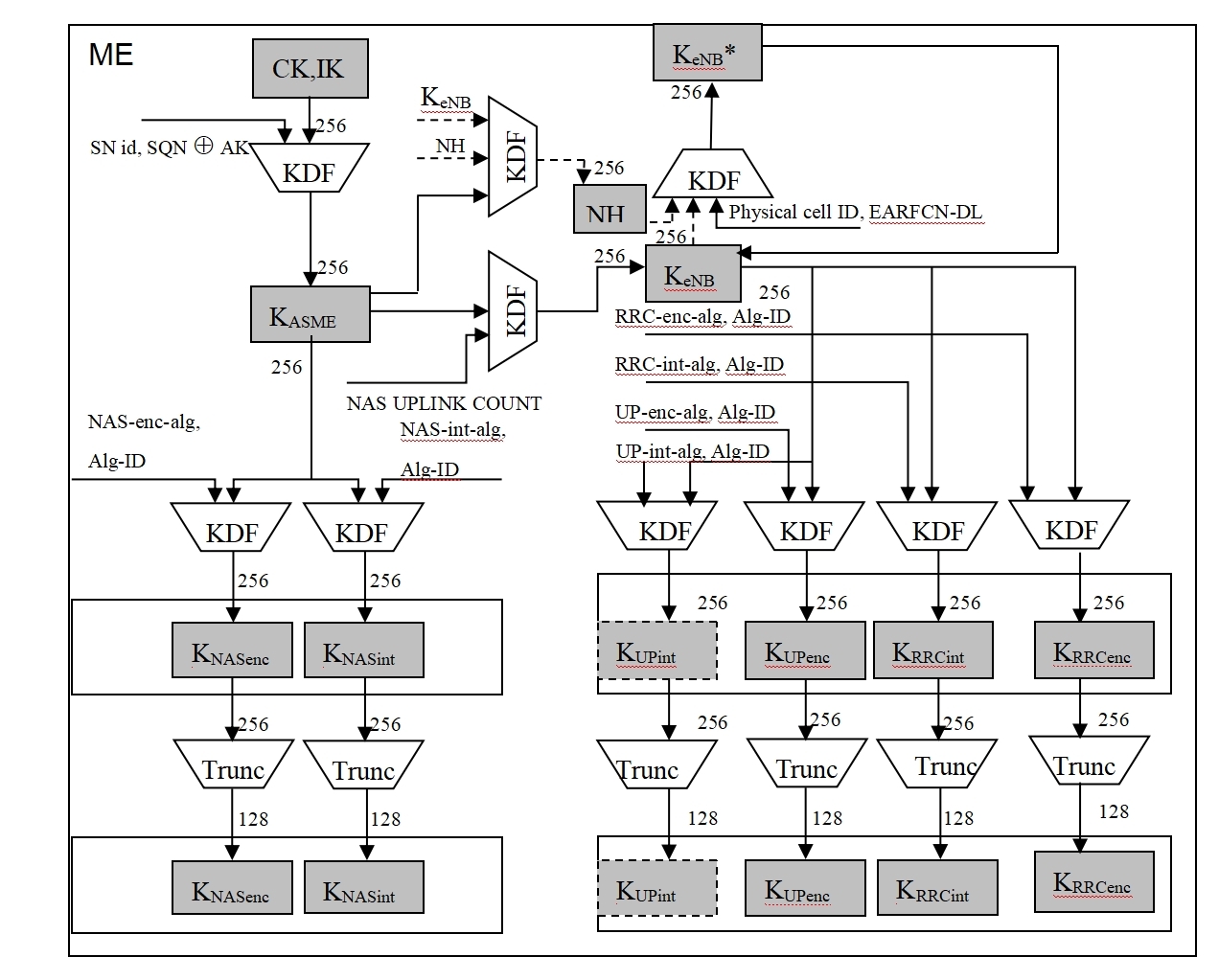

図 1: 鍵生成アルゴリズム

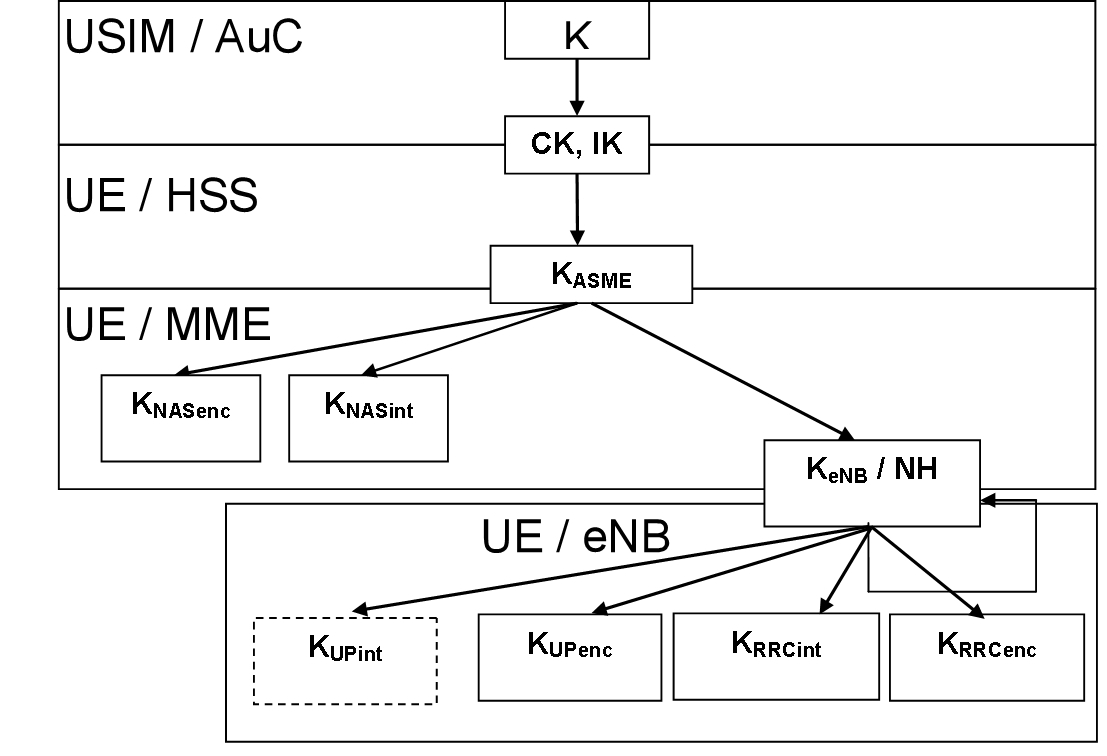

図 2: 認証パラメータの依存関係

●エア インターフェイス シグナリング メッセージは完全性保護と暗号化をサポートし、ユーザーのデータも暗号化をサポートします。完全性および暗号化保護アルゴリズムは 128 ビット長のキーを使用しており、高いセキュリティ強度を備えています。以下の図 3 は、認証関連パラメータの生成プロセスを示しています。HSS と MME は両方とも戦術的 ITE ネットワークの内部機能モジュールです。

図 3: プライベート ネットワーク認証パラメータの生成プロセス

図4:端末認証パラメータの生成プロセス

●とき4G LTE無線データ端末eNodeB 間のローミング、切り替え、または再アクセスでは、再認証メカニズムを使用してキーを再認証および更新し、モバイル アクセス中のセキュリティを確保できます。

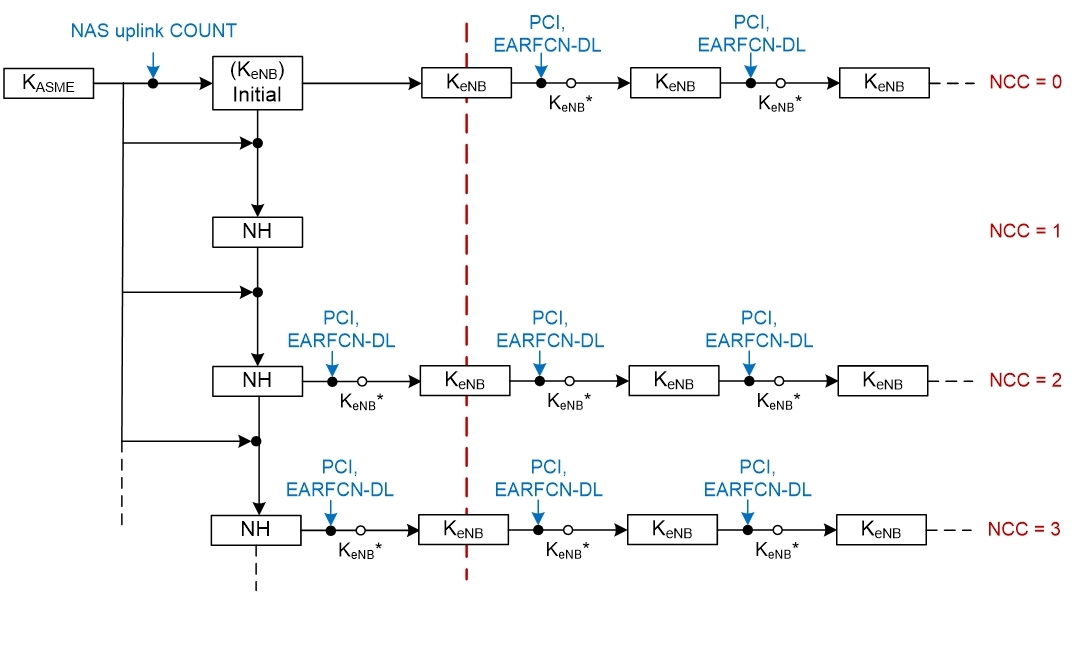

図 5: 切り替え時のキーの処理

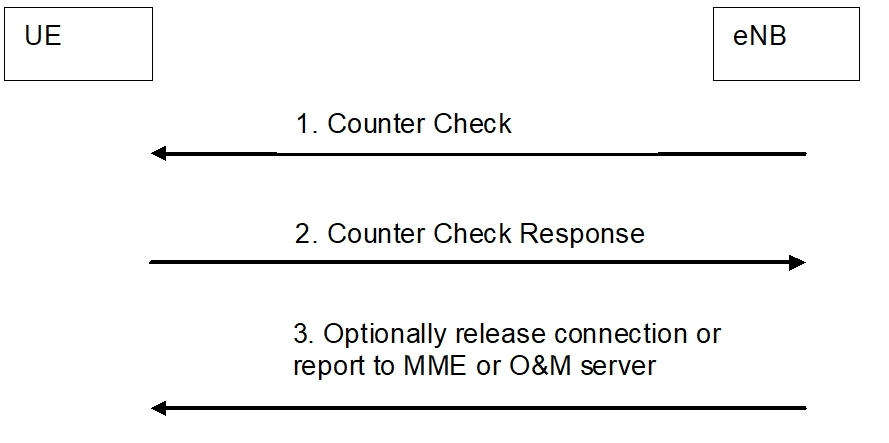

図6:eNBによる端末の定期認証

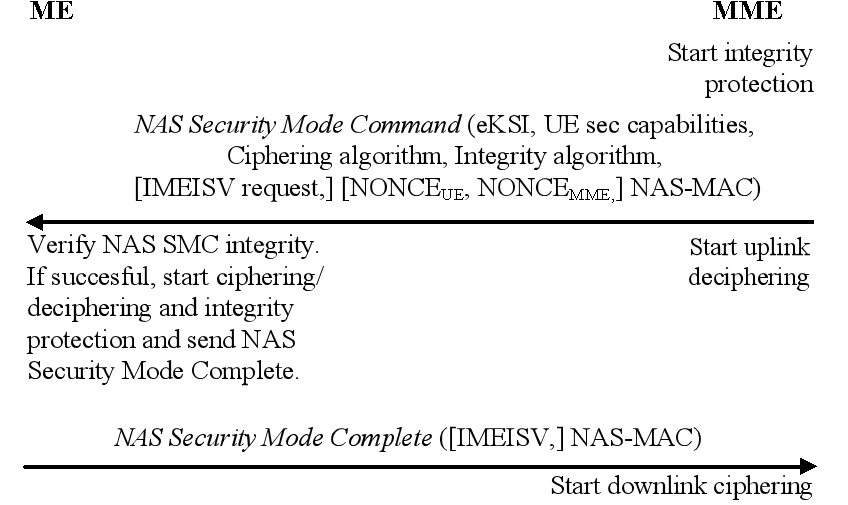

●認証シグナリングプロセス

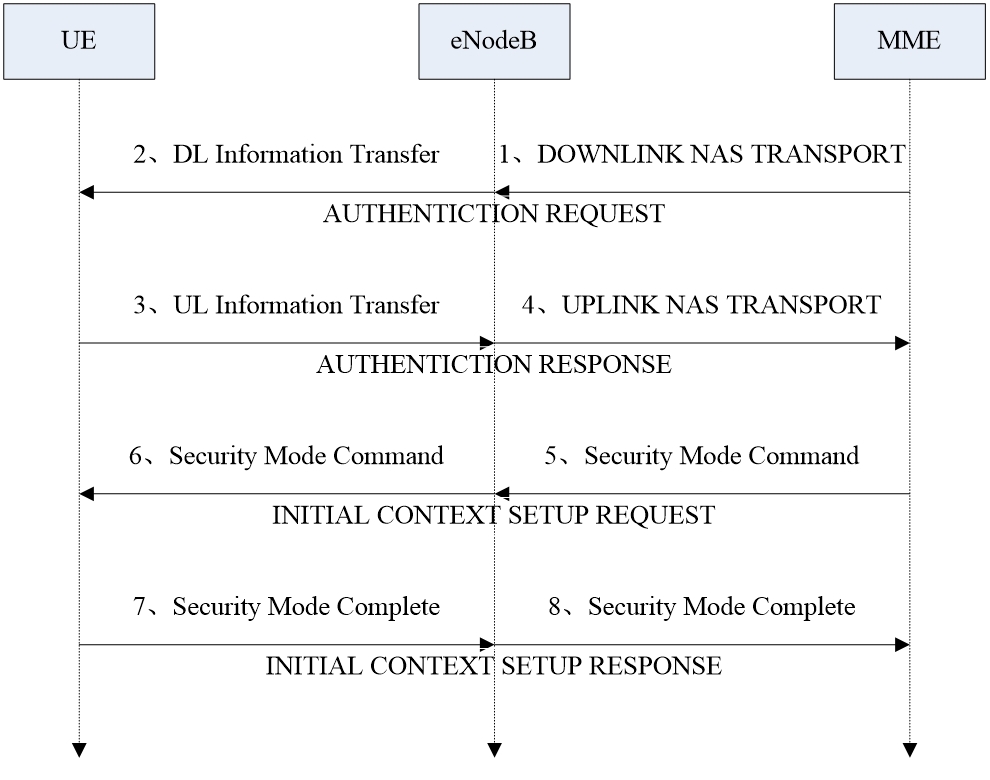

認証は、UE が通話を開始するとき、呼び出されるとき、および登録するときに必要です。認証完了後に暗号化/完全性保護を実行することもできます。UEは、LTEプライベートネットワークから送信されたRANDに基づいてRES(SIMカード内の認証応答パラメータ)、CK(暗号化キー)、IK(完全性保護キー)を計算し、新しいCKとIKをSIMカードに書き込みます。そして、RES を LTE プライベート ネットワークに送り返します。LTE プライベート ネットワークが RES が正しいと判断した場合、認証プロセスは終了します。認証が成功すると、LTE プライベート ネットワークはセキュリティ制御プロセスを実行するかどうかを決定します。「はい」の場合、LTE プライベート ネットワークによってトリガーされ、暗号化/整合性保護が eNodeB によって実装されます。

図 7: 認証シグナリング プロセス

図 8: セーフ モード シグナリング プロセス

アプリケーション層

●ユーザーがアクセスする際にはアプリケーション層でセキュリティ認証を実施し、ユーザーの不正アクセスを防止します。

●ユーザー データは IPSEC メカニズムを使用してユーザー データのセキュリティを確保できます。

●アプリケーション中に問題が発見された場合、強制切断やリモート強制終了などの操作をスケジュールすることで、問題のあるユーザーを強制的にオフラインにすることができます。

ネットワークセキュリティー

●プライベート ネットワーク ビジネス システムは、ファイアウォール装置を介して外部ネットワークに接続し、プライベート ネットワークを外部の攻撃から確実に保護できます。同時に、ネットワークの内部トポロジはシールドおよび隠蔽されて、ネットワークの露出を防ぎ、ネットワークのセキュリティを維持します。

投稿時刻: 2024 年 4 月 25 日